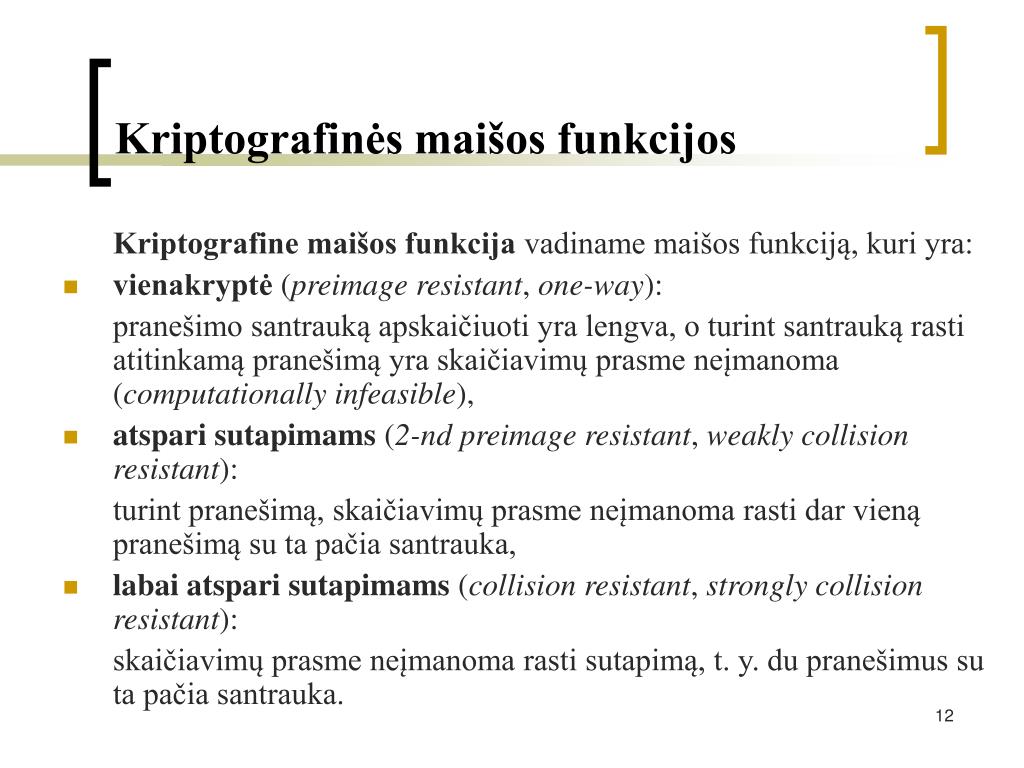

Statistinė SHA-3 konkurso maišos funkcijų analizė (Statistical Analysis of Hash Functions from SHA-3 Competition)

Statistinė SHA-3 konkurso maišos funkcijų analizė (Statistical Analysis of Hash Functions from SHA-3 Competition)

TECHNINIAI REIKALAVIMAI, SĄLYGOS IR INTEGRACIJŲ SPECIFIKACIJA EKA GAMINTOJAMS IR PROGRAMINĖS ĮRANGOS KŪRĖJAMS

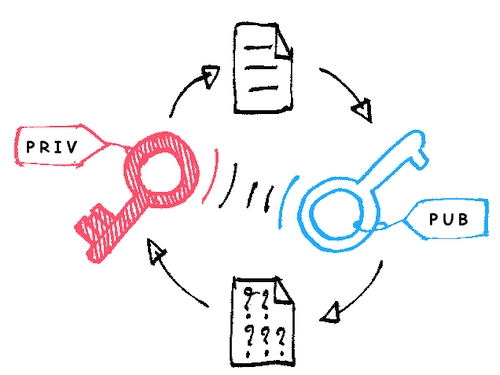

Kaip veikia asimetrinė kriptografija arba kaip maišydami spalvas, du nepažįstami žmonės gali slaptai bendrauti visiems matant | Elektronika.lt

Užsakymo HODL Cardano Kriptografijos Kaukė Ne Vienkartiniai Veido Kaukė ADA Cryptocurrency Blockchain Kovos su Apsaugos nuo Dulkių Respiratorius Nagų Mufelinė < Vyriški priedai \ www.virgisauto.lt

Kriptografijos Shiba Inu Monetos Shib Armijos Marškinėlius Vintage Mados Vyriški Streetwear Viršūnes Negabaritinių Medvilnės O-kaklo Marškinėliai Išpardavimas! - Viršūnės & Tees / www.ristynes.lt

Kaip veikia asimetrinė kriptografija arba kaip maišydami spalvas, du nepažįstami žmonės gali slaptai bendrauti visiems matant :: Įdomusis mokslas :: www.technologijos.lt

Statistinė SHA-3 konkurso maišos funkcijų analizė (Statistical Analysis of Hash Functions from SHA-3 Competition)

Statistinė SHA-3 konkurso maišos funkcijų analizė (Statistical Analysis of Hash Functions from SHA-3 Competition)

Statistinė SHA-3 konkurso maišos funkcijų analizė (Statistical Analysis of Hash Functions from SHA-3 Competition)

Pagrindiniai web sistemų pažeidžiamumai Ir saugos būdai – 7. Nesaugus šifruotų duomenų laikymas – LITNET CERT

10 Vnt 15x6cm Kriptografijos Sutiko čia Lipnios Patvarus Sidabro Pet Etiketė, Lipdukas,prekės Nr. Fs27 pardavimas | Į Viršų > Mich.lt